Que tal voltar no tempo na época daquele famoso filme “WarGames”?

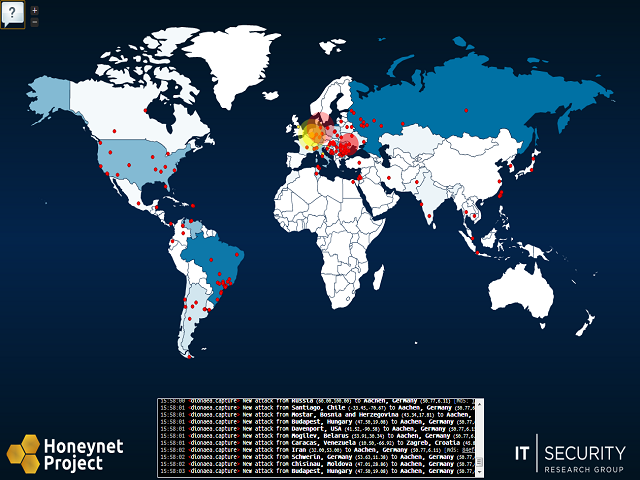

Pois é possível se situar em frente de um map mundi observando uma “possível” guerra cibernética, através de um projeto chamado Honey Map.

Como se sabe, a cada minuto, um cyber attack está ocorrendo. Poderia até parecer ser teorias de conspiração, mas um grupo de pesquisa da RWTH Aachen University em Aachen, na Alemanha desenvolveu um mapa que localiza cyber attacks em tempo real.

O mapa, chamado HoneyMap, revela ataques recebidos por vários sensores ao redor do mundo. Estes sensores/detectores chamados de honeypots(*) .

O mais ativo destes honeypots fica situado na própria Aachen sinalizando constantemente um ataque contra pelo menos a algumas centenas de endereços de IP. Não indica que Aachen é o mais atacado que o resto do mundo, mas que é o mais sensível a ataques.

Este mapa também não representa todo o lugar que sofre ataques ao redor do mundo. Só está exibindo alguns que são levados a cabo contra honeypots.

O Projeto de Honeynet faz uma monitoração de uma guerra em cyber attacks de uma maneira espacial que fascina pois exibe ataques maliciosos e como eles acontecem.

O resultado são os mapas animados ao estilo de uma monitoração de uma Guerra Mundial.

Entendendo o map:

Cada ponto vermelho que estoura no mapa representa um ataque em um computador. Pontos de amarelo representam honeypots (*), ou sistemas que registraram ataques entrando.

A caixa dinâmica abaixo do mapa, apresenta os pontos de origem e destino dos ataques informando IPs, locais e horário dos ataques.

O Projeto de Honeynet é uma cadeia mundial de honeypots que localiza estes ataques. Como alguns sócios da rede não alimentam com dados o mapa, há uma tendência a exibir mais ataques pela Europa, sede central do projeto. Além disto o projeto em Alpha teste ainda apresenta algumas imprecisões de geo-localizações.

Tente contemplar o HoneyMap por alguns minutos para observar os eventos se multiplicando.

É uma visualização em tempo real animada de cyber-ataques.

Os dados mostrados atualmente no HoneyMap são uma forma de ataque automatizado para computadores de usuários finais ou sistema de servidores sequestrados com uma meta específica. Isto significa que um “ataque” no HoneyMap necessariamente não é administrado por uma única pessoa maliciosa mas por uma rede de computadores, computadores zumbis, DDoS, keylogging, spywares, malwares, virus ou outras tantas formas de programas maliciosos.

Se você é um especialista em segurança poderá apreciar com bastante relevância este painel, contudo se é um nerd de garagem, você provavelmente não achará esta visualização de tempo real algo confortável. Para os demais usuários sua visualização poderá estimular a preocupação em buscar sempre segurança em suas conexões, em seus sistemas e na maneira como trata informações recebidas ou não.

Veja o mapa:

Notas:

(*)Um honeypot é um recurso computacional de segurança dedicado a ser sondado, atacado ou comprometido

Existem dois tipos de honeypots: os de baixa interatividade e os de alta interatividade.

1. Honeypots de baixa interatividade

Em um honeypot de baixa interatividade são instaladas ferramentas para emular sistemas operacionais e serviços com os quais os atacantes irão interagir. Desta forma, o sistema operacional real deste tipo de honeypot deve ser instalado e configurado de modo seguro, para minimizar o risco de comprometimento.

2. Honeypots de alta interatividade

Nos honeypots de alta interatividade os atacantes interagem com sistemas operacionais, aplicações e serviços reais.

Outros sistemas semelhantes:

The DAEDALUS (Direct Alert Environment for Darknet And Livenet Unified Security) em desenvolvimento no Japão

Link associado:

RWTH Aachen University